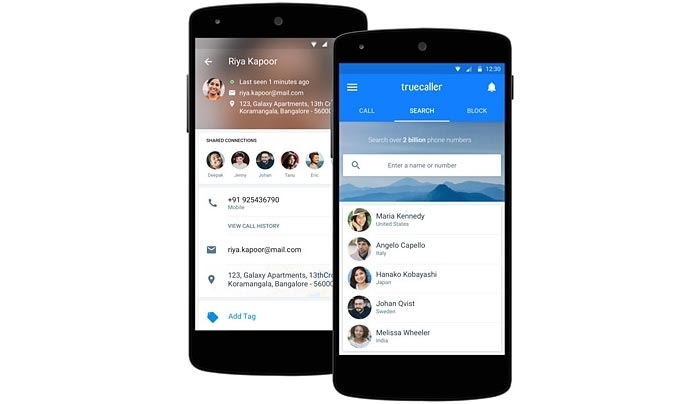

Caller ID app εκθέτει τα δεδομένα 100 εκ. χρηστών

Μάρτιος 30, 2016Την ευπάθεια ανακάλυψε η εταιρεία ασφαλείας Cheetah Mobile, η οποία λέει ότι το Truecaller app χρησιμοποιεί το IMEI της συσκευής για να κάνει συσχετισμούς ταυτότητας με τους χρήστες.

Αυτό σημαίνει ότι οποιοσδήποτε με πρόσβαση στο IMEI της συσκευής μπορεί να αποκτήσει πρόσβαση σε προσωπικές πληροφορίες, χωρίς να ζητηθεί η συναίνεση του χρήστη ρητά.

Η ευπάθεια μπορεί να επιτρέψει στους χάκερ να υποκλέψουν και να τροποποιήσουν στοιχεία, όπως ονόματα λογαριασμών, το φύλο του χρήστη, emails, εικόνες, διευθύνσεις, κλπ. Επίσης, οι χάκερ μπορούν να αλλάξουν ρυθμίσεις σε apps, να κάνουν δεκτά spam, ή να τροποποιήσουν blacklists των χρηστών.Η Truecaller έχει διορθώσει το bug, αλλά οι χρήστες θα πρέπει να κάνουν update στην έκδοση που έγινε διαθέσιμη στις 22 Μαρτίου [ή μεταγενέστερη] για να εξασφαλιστούν.

Σύμφωνα με την Truecaller, δεν έχει αναφερθεί κάποια κλοπή δεδομένων εξαιτίας αυτής της ευπάθειας.

pcmag.gr

Οι Anonymous κηρύσσουν τον πόλεμο στους τζιχαντιστές - ΒΙΝΤΕΟ

Μάρτιος 24, 2016Με βίντεο που ανέβασαν στο YouTube προειδοποιούν ότι θα χακάρουν όλους τους λογαριασμούς των τζιχαντιστών, επισημαίνοντας ότι ήδη έχουν καταφέρει να "ρίξουν" πολλούς λογαριασμούς στο Twitter, που συνδέονται με τον ISIS.

«Θα τους χτυπήσουμε ξανά. Θα υπερασπιστούμε τα δικαιώματα της ελευθερίας και της ανοχής», δηλώνει ο εκφωνητής των «Anonymous» στο βίντεο.

Δείτε το βίντεο εδώ:

enikos.gr

«Ιστορική» κυβερνο-ληστεία με λεία 81 εκατ.$

Μάρτιος 15, 2016Την παραίτησή του από τη θέση του διοικητή της κεντρικής τράπεζας του Μπαγκλαντές ανακοίνωσε ο Atiur Rahman, μετά την αποκάλυψη κυβερνοληστείας 81 εκατ. δολαρίων από την τράπεζα.

Άγνωστοι χάκερς παραβίασαν τα συστήματα υπολογιστών της κεντρικής τράπεζας της χώρας και μετέφεραν 81 εκατ. δολάρια από τον λογαριασμό της στην Federal Reserve Bank of New York σε καζίνο στις Φιλιππίνες, στις 4 και 5 Φεβρουαρίου.

Πρόκειται για μια από τις μεγαλύτερες κυβερνοληστείες που έχουν γίνει στην ιστορία.

Μιλώντας στο Reuters, ο κ. Rahman είπε πως ο πρωθυπουργός της χώρας έκανε δεκτή την παραίτησή του.

thetoc.gr

Mόλις λάβατε από τον κολλητό σας mail που γράφει: «Ηθελες όντως να μου στείλεις ένα σύνδεσμο για να αγοράσω Viagra».

Εάν η απάντησή σας είναι ξεκάθαρα «Οχι» τότε μάλλον σας χάκεψαν το mail και θα πρέπει να ακολουθήσετε τα παρακάτω 4 βήματα.

1.Αλλάξτε τον κωδικό πρόσβασης αλλά και όλους τους άλλους κωδικούς που συνδέονται με την ασφάλεια του mail. Μην αλλάξετε απλά ένα ψηφίο, προτιμήστε έναν άλλον, τελείως διαφορετικό κωδικό. Αλλάξτε, επίσης, τον κωδικό πρόσβασης στο mail ανάκτησης.

2.Εγκαταστήστε το σύστημα επαλήθευσης σε δύο βήματα. Εάν χρησιμοποιείτε Gmail, Outlook, Hotmail, Yahoo θα έχετε αυτή την επιλογή. Ουσιαστικά αυτό απαιτεί από εσάς να περνάτε μια διαδικασία δύο σταδίων για την επαλήθευση της ταυτότητάς σας κάθε φορά που συνδέεστε στο mail σας από μια νέα συσκευή.

3.Ελέγξτε τις ρυθμίσεις του mail σας. Αφού αποκτήσουν πρόσβαση στο mail, οι χάκερς κάνουν forward σε όλη σας την αλληλογραφία για να αποκτήσουν ένα αντίγραφό της. Τρομακτικό; Απολύτως. Και αυτός είναι ένας λόγος για να απενεργοποιήσετε το forward.

4.Στείλτε στους φίλους σας μια σύντομη ειδοποίηση. Επιλέξτε όλα τα mail από τις επαφές σας και στείλτε τους ένα επείγον σημείωμα λέγοντάς τους να μην ανοίξουν κανένα περίεργο mail που μπορεί να σταλεί από τη δική σας διεύθυνση, πολύ περισσότερο κάποιο σύνδεσμο. Μπορεί να σας φαίνεται παράξενο να επικοινωνήσετε με άτομα με τα οποία δεν έχετε επικοινωνήσει ποτέ αλλά είναι το καλύτερο που έχετε να κάνετε.

Χάκερ προσπάθησαν να κλέψουν 1 δισ. δολάρια από τράπεζες αλλά τους πρόδωσε... η ανορθογραφία τους

Μάρτιος 11, 2016Στην απίστευτη ιστορία εμπλέκονται η κεντρική τράπεζα του Μπαγκλαντές, η Deutsche Bank, η Fed και η λάθος αναγραφή μιας ΜΚΟ στις Φιλιππίνες

Ένα βήμα πριν από την κλοπή 1 δισ. δολαρίων βρέθηκε μια ομάδα χάκερ, η οποία όμως προδόθηκε από την... ανορθογραφία της. Παρά το λάθος τους οι ηλεκτρονικοί κλέφτες κατάφεραν να αρπάξουν, πάντως, 80 εκατομμύρια δολάρια κι έτσι να πετύχουν μια από τις μεγαλύτερες κλοπές αυτού του είδους στην ιστορία.

Όπως αποκαλύπτει το Reuters στην υπόθεση εμπλέκονται η κεντρική τράπεζα του Μπαγκλαντές, η αμερικανική Fed και η Deutsche Bank.

Η ιστορία ξεκίνησε όταν η ομάδα των χάκερ κατάφερε να παραβιάσει τα κεντρικά συστήματα της κεντρικής τράπεζας του Μπαγκλαντές και να κλέψει τα διαπιστευτήρια για τις μεταβιβάσεις πληρωμών.

Το επόμενο βήμα του σχεδίου τους περιελάμβανε τον «βομβαρδισμό» της Federal Reserve Bank στη Νέα Υόρκη με τουλάχιστον τρεις ντουζίνες αιτήματα για μεταφορές χρημάτων από την τράπεζα του Μπαγκλαντές σε φορείς με έδρα τις Φιλιππίνες και τη Σρι Λάνκα.

Τα πρώτα τέσσερα αιτήματα για τη μεταφορά περίπου 81 εκατ. δολαρίων «πέρασαν» αλλά οι χάκερ προδόθηκαν στο πέμπτο, ύψους 20 εκατ. δολαρίων. Αυτό που τους πρόδωσε ήταν το γεγονός ότι ένα μέλος της ομάδας έκανε λάθος στην ορθογραφία για μια Μη Κυβερνητική Οργάνωση στη Σρί Λάνκα. Αντί, δηλαδή, για Shalika Foundation (ίδρυμα Σαλίκα) έγραψε στην αίτηση Shalika Fandation (αντί για ou έγραψε τη λέξη με a).

Το λάθος αυτό σήμανε συναγερμό στις υπηρεσίες της Deutsche Bank, της ενδιάμεσης, δηλαδή, τράπεζας, υπάλληλοι της οποίας ζήτησαν επιβεβαίωση από την κεντρική τράπεζα του Μπαγκλαντές.

Ο έλεγχος αποκάλυψε ότι δεν υπήρχε καμία ΜΚΟ με το όνομα Shalika Foundation στο σχετικό κατάλογο της κυβέρνησης της Σρι Λάνκα.

Η κινητοποίηση της γερμανικής τράπεζας και το ύψος των ήδη επιβεβαιώμενων συναλλαγών για ιδιωτικούς φορείς κινητοποίησε και την Fed η οποία ειδοποίησε τους Μπαγκλαντεσιανούς, σύμφωνα με το τηλεγράφημα του Reuters.

Εκτιμάται ότι το συνολικό ύψος των συναλλαγών στις οποίες μπήκε «φρένο» ανέρχονται σε 850-870 εκατ. δολάρια, σύμφωνα με αξιωματούχο που επικαλείται το πρακτορείο ειδήσεων.

Η Τράπεζα του Μπαγκλαντές υποστηρίζει ότι έχει ανακτήσει μέρος των χρημάτων και είναι σε εξέλιξη η συνεργασία με τις αρχές των Φιλιππίνων για το «ξέπλυμα» χρήματος προκειμένου να επιστραφούν όλα τα χρήματα.

Η επίθεση των χάκερ έγινε στο διάστημα 4-5 Φεβρουαρίου, όταν τα γραφεία της τράπεζας ήταν κλειστά μιας και το Σαββατοκύριακο στο Μπαγκλαντές ξεκινά την Παρασκευή.

Αυτό που υποψίαζονται, πάντως, οι αρχές είναι ότι τα χρήματα που «αντλήθηκαν» μεταφέρθηκαν στη συνέχεια σε καζίνο.

![Οι 4 κινήσεις που πρέπει να κάνεις αμέσως, αν σου χακέψουν το mail [λίστα]](/media/k2/items/cache/403d9e4ee419acaa90ae760d82dee4f2_Generic.jpg)