2ο ΓΕΛ ΚΩ: Πρόσκληση σε εκδήλωση για την ασφάλεια στο διαδίκτυο την Τρίτη 23/12

Δεκέμβριος 19, 2014Το σχολείο μας συντονίζει το πρόγραμμα στο οποίο μετέχουν 4 ακόμη χώρες και στην εκδήλωση θα παρουσιαστούν ορισμένα από τα αποτελέσματα της πρώτης επίσκεψης μαθητών που έγινε στην Αυστρία 7-13 Δεκέμβρη 2014 και κάποια πρώτα αποτελέσματα από την έρευνα που πραγματοποιείται για τη χρήση του διαδικτύου (διαφορές μεταξύ των σχολείων, κλπ.).

Η εκδήλωση θα πραγματοποιηθεί την Τρίτη 09.00-11.00 στο Αμφιθέατρο του σχολείου.

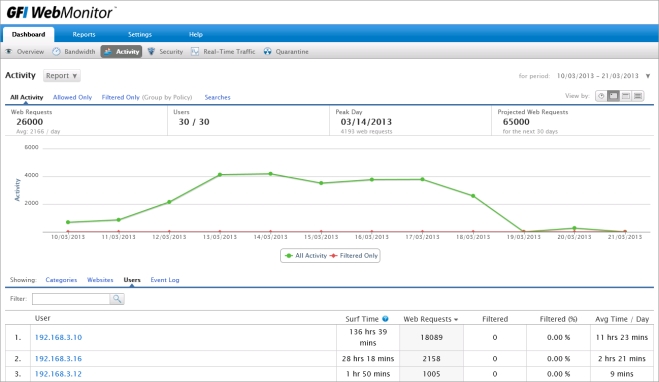

Πολυπλοκότητα, η νέα πρόκληση για τις Διευθύνσεις Πληροφορικής

Ιανουάριος 21, 2014O Δημήτρης Χατζόγλου, Ιnternational IT coordinator for Europe & Americas regiοn της ActionAid, αναλύει την πρόκληση της πολυπλοκότητας και πότε αυτή επηρεάζει το έργο των Διευθυντών Πληροφορικής σήμερα.

Τρεις κυρίως τεχνολογικές τάσεις επηρεάζουν τις επιχειρήσεις και τις Διευθύνσεις Πληροφορικής σήμερα, ασκώντας μια ισχυρή μετασχηματιστική δράση: cloud computing, mobile computing και καταναλωτικοποίηση του IT. Αν και αυτές δεν αποτελούν τις μόνες τάσεις, είναι οι πιο ισχυρές, όσον αφορά την προβολή και τον αντίκτυπο που έχουν στο business computing.

Ο συνδυασμός όλων των παραπάνω τεχνολογικών τάσεων δημιουργεί μια νέα δυναμική που επηρεάζει όλες τις Διευθύνσεις Πληροφορικής: την πολυπλοκότητα (στις συσκευές, στα προγράμματα, στα φυσικά ή εικονικά περιβάλλοντα). Έτσι, οι Διευθύνσεις καλούνται να αντιμετωπίσουν τις προκλήσεις που πηγάζουν από τη διαχείριση, την παρακολούθηση και την υποστήριξη των πόρων Πληροφορικής. σε ένα όλο και πιο σύνθετο περιβάλλον. Ένα περιβάλλον που γίνεται ακόμα πιο περίπλοκο αν προστεθεί το απόλυτο επίπεδο πολυπλοκότητας, ήτοι το άγνωστο (Shadow IT).

Bring-your-own devices & applications

Οι εργαζόμενοι είναι πλέον σε θέση να επιλέγουν εναλλακτικές συσκευές, λειτουργικά συστήματα και εφαρμογές που εξυπηρετούν καλύτερα τις προσωπικές προτιμήσεις τους και, ενδεχομένως, αυξάνουν την παραγωγικότητά τους, χωρίς να εμπλέκεται το ΙΤ. Τέτοιες πρακτικές θέτουν υπό αμφισβήτηση την ικανότητα των Διευθύνσεων Πληροφορικής να τα διαχειριστούν, να τα παρακολουθήσουν και να τα υποστηρίξουν όταν χρειαστεί. Ένα διαφορετικό σύνολο δεξιοτήτων Πληροφορικής είναι απαραίτητο για να διαχειριστείς ένα υπολογιστικό περιβάλλον που περιλαμβάνει πολύπλοκα, νέα και διαφορετικά συστήματα. Η υποστήριξη είναι, ίσως, η μεγαλύτερη ενιαία πρόκληση σε σχέση με τα προγράμματα BYO (Bring Your Own).

Η σύνδεσή τους σε εταιρικά περιβάλλοντα διευρύνει τον αριθμό των πιθανών σημείων αποτυχίας και αυξάνει τη γνώση που απαιτείται για να αντιμετωπιστεί ένα πρόβλημα. Συνεπώς, οι Διευθύνσεις Πληροφορικής χρειάζονται εξελιγμένα λογισμικά για να τους βοηθήσουν να γνωρίζουν ποια desktop, κινητά και “cloud-based” περιουσιακά στοιχεία είναι σε χρήση, από ποιον και ποια είναι η λειτουργική κατάστασή τους. Μια επιπλέον επίδραση των προγραμμάτων BYO στις Διευθύνσεις Πληροφορικής που συχνά παραβλέπεται, είναι η μείωση του προϋπολογισμού.

On-premises και cloud

Το cloud computing έχει δημιουργήσει πρόσθετη πολυπλοκότητα. Σήμερα, όλο και περισσότερες εφαρμογές, δεδομένα και πληροφορίες αρχίζουν να φιλοξενούνται σε περιβάλλοντα εκτός των εταιρειών, σε third-party και εικονικά data centers. Το αποτέλεσμα είναι το IT να καλείται να διαχειριστεί δύο περιβάλλοντα: τις παραδοσιακά εταιρικές in-house εγκαταστάσεις και αυτές σε public cloud vendors. Οι Διευθυντές Πληροφορικής χρειάζεται να επεκτείνουν τις δικές τους δεξιότητες, όταν η εταιρεία τους αποφασίσει να χρησιμοποιήσει το cloud computing. Η απώλεια του άμεσου ελέγχου και η εισαγωγή των πιθανών ζητημάτων ασφάλειας των πληροφοριών που σχετίζονται με την απόφαση αυτή εγείρει την ανάγκη να λειτουργούν καλά με τρίτους παρόχους, για να εξασφαλιστεί ότι οι σχεδιαζόμενες αλλαγές γίνονται ομαλά και τα απρόβλεπτα προβλήματα επιλύονται γρήγορα.

Shadow IT

Η τεχνολογία που αγοράστηκε και χρησιμοποιείται ατομικά από το προσωπικό ή τα επιμέρους τμήματα της εταιρείας χωρίς να το ξέρει η Διεύθυνση Πληροφορικής, παραβιάζοντας τα IT policies, περιγράφεται ως shadow IT (σκιώδης ΙΤ). Αυτό αποτελεί, προφανώς, ένα μεγάλο πρόβλημα για τις Διευθύνσεις Πληροφορικής, καθώς αυτές δεν μπορούν να διαχειριστούν και να υποστηρίξουν κάτι για το οποίο δεν γνωρίζουν καν ότι υπάρχει.

Το πρόβλημα μεγεθύνεται ακόμη περισσότερο όταν οι Διευθύνσεις Πληροφορικής υποτιμούν την ύπαρξη και χρήση του shadow IT στις εταιρείες τους. Ποιες είναι οι αρνητικές επιπτώσεις; Καταρχάς, είναι αδύνατο να προστατευτεί ένα τέτοιο περιβάλλον και ειδικότερα οι business πληροφορίες που παράγονται, μεταδίδονται και καταναλώνονται μέσα από αυτό.

Ωστόσο, η Διεύθυνση Πληροφορικής είναι υπόλογη για τις συσκευές και τις πληροφορίες που χρησιμοποιούντα. Παρά την εν γνώσει παραβίαση της corporate computing πολιτικής, οι χρήστες του σκιώδους IT συχνά καταλήγουν στη Διεύθυνση Πληροφορικής για βοήθεια όταν κάτι πάει στραβά και απαιτούν την ανάλογη ανταπόκριση.

πηγή : netweek

Απόρρητο και Ασφάλεια της Επεξεργασίας

Δεκέμβριος 20, 2013Άρθρο 10

Απόρρητο και ασφάλεια της επεξεργασίας

1. Η επεξεργασία δεδομένων προσωπικού χαρακτήρα είναι απόρρητη. Διεξάγεται αποκλειστικά και μόνο από πρόσωπα που τελούν υπό τον έλεγχο του υπεύθυνου επεξεργασίας ή του εκτελούντος την επεξεργασία και μόνον κατ’ εντολή του.

2. Για τη διεξαγωγή της επεξεργασίας ο υπεύθυνος επεξεργασίας οφείλει να επιλέγει πρόσωπα με αντίστοιχα επαγγελματικά προσόντα που παρέχουν επαρκείς εγγυήσεις από πλευράς τεχνικών γνώσεων και προσωπικής ακεραιότητας για την τήρηση του απορρήτου.

3. Ο υπεύθυνος επεξεργασίας οφείλει να λαμβάνει τα κατάλληλα οργανωτικά και τεχνικά μέτρα για την ασφάλεια των δεδομένων και την προστασία τους από τυχαία ή αθέμιτη καταστροφή, τυχαία απώλεια, αλλοίωση, απαγορευμένη διάδοση ή πρόσβαση και κάθε άλλη μορφή αθέμιτης επεξεργασίας. Αυτά τα μέτρα πρέπει να εξασφαλίζουν επίπεδο ασφαλείας ανάλογο προς τους κινδύνους που συνεπάγεται η επεξεργασία και η φύση των δεδομένων που είναι αντικείμενο της επεξεργασίας. Με την επιφύλαξη άλλων διατάξεων, η Αρχή παρέχει οδηγίες ή εκδίδει κανονιστικές πράξεις σύμφωνα με το άρθρο 19 παρ. 1 ι' για τη ρύθμιση θεμάτων σχετικά με τον βαθμό ασφαλείας των δεδομένων και των υπολογιστικών και επικοινωνιακών υποδομών, τα μέτρα ασφάλειας που είναι αναγκαίο να λαμβάνονται για κάθε κατηγορία και επεξεργασία δεδομένων, καθώς και για τη χρήση τεχνολογιών ενίσχυσης της ιδιωτικότητας.*

4. Αν η επεξεργασία διεξάγεται για λογαριασμό του υπεύθυνου από πρόσωπο μη εξαρτώμενο από αυτόν, η σχετική ανάθεση γίνεται υποχρεωτικά εγγράφως. Η ανάθεση προβλέπει υποχρεωτικά ότι ο ενεργών την επεξεργασία την διεξάγει μόνο κατ’ εντολή του υπεύθυνου και ότι οι λοιπές υποχρεώσεις του παρόντος άρθρου βαρύνουν αναλόγως και αυτόν.

* Το τρίτο εδάφιο της παρ. 3 αντικαταστάθηκε ως άνω σύμφωνα με το άρθρο 25 του Ν. 3471/2006 (ΦΕΚ Α 133).

Το παραπάνω απόσπασμα αποτελεί τμήμα του Νόμου 2472/1997 με συμπληρώσεις/ενημερώσεις/αντικαταστάσεις μέσω άλλων σχετικών νόμων και αφορά την ασφάλεια δεδομένων προσωπικού χαρακτήρα από οποιονδήποτε τα διαχειρίζεται και τα επεξεργάζεται ...

Καταδεικνύει σαφώς την ανάγκη ύπαρξης μέσων ασφαλείας των δεδομένων προσωπικού χαρακτήρα, κάνοντας σαφή την υποχρέωση όποιων διαχειρίζονται ανάλογα δεδομένα να τα διασφαλίζουν με ανάλογες δομές/διατάξεις ασφαλείας.

Οι ενδιαφερόμενοι μπορούν να διαβάσουν ολόκληρο το νόμο ΕΔΩ (μέσω της Αρχής Προστασίας Δεδομένων Προσωπικού Χαρακτήρα).