Σάλος μετά από κυβερνοπειρατεία σε παιχνιδομηχανή

Δεκέμβριος 01, 2015Ο όμιλος εκπαιδευτικών ηλεκτρονικών παιχνιδιών VTech Holdings ανακοίνωσε σήμερα ότι εκατομμύρια λογαριασμοί πελατών και προφίλ παιδιών από όλο τον κόσμο επλήγησαν από κυβερνοπειρατεία.

"Περίπου πέντε εκατομμύρια λογαριασμοί πελατών και προφίλ παιδιών που έχουν σχέση με τους λογαριασμούς αυτούς επλήγησαν στον κόσμο", αναφέρει σε ανακοίνωσή του ο όμιλος που εδρεύει στο Χονγκ Κονγκ.

"Ο VTech Holdings Limited εντόπισε ότι στις 14 Νοεμβρίου ένας τρίτος που δεν είχε άδεια, είχε πρόσβαση στα δεδομένα των πελατών του VTech που ήταν αποθηκευμένα στη βάση δεδομένων του ηλεκτρονικού του καταστήματος Learning Lodge (Στοά μάθησης)", μέσω του οποίου ο πελάτης αγοράζει και "κατεβάζει" παιχνίδια και εφαρμογές, αναφέρει η ανακοίνωση.

Σε αυτή τη βάση δεδομένων υπάρχουν "πληροφορίες για τα παιδιά, όπως το όνομα, το φύλο και η ημερομηνία γέννησης" και πιο λεπτομερείς πληροφορίες για τους ενήλικους πελάτες που άνοιξαν τους λογαριασμούς: "όνομα, ηλεκτρονική διεύθυνση, κωδικό πρόσβασης, μυστική ερώτηση και απάντηση για την ανάκτηση του κωδικού πρόσβασης, διεύθυνση IP, διεύθυνση αλληλογραφίας και ιστορικό λήψης περιήγησης", ανέφερε ο VTech.

Ο VTech βεβαιώνει ότι κανένα τραπεζικό δεδομένο δεν αφαιρέθηκε, γιατί τα δεδομένα αυτά δεν είναι αποθηκευμένα σε αυτή τη βάση. "Πραγματοποιήσαμε αμέσως διεξοδική έρευνα, επιθεωρήσαμε εκτενώς την προσβεβλημένη περιοχή και λάβαμε προστατευτικά μέτρα για την αντιμετώπιση τυχόν άλλων επιθέσεων".

Σύμφωνα με την ειδική ιστοσελίδα Motherboard, του ομίλου Vice, η διαρροή πηγαίνει πιο μακριά: ο όμιλος επικαλείται έναν χάκερ που ισχυρίζεται ότι έχει αποσπάσει χιλιάδες φωτογραφίες παιδιών και γονέων από την κλοπή δεδομένων. Μπόρεσε επίσης να αποσπάσει γραπτά μηνύματα που αντάλλασσαν γονείς και παιδιά, μέσω των τάμπλετ του ομίλου, ακόμα και ηχητικά μηνύματα, δήλωσε στην ιστοσελίδα.

Ο VTech, που δηλώνει παγκόσμιος ηγέτης στα ηλεκτρονικά εκπαιδευτικά παιχνίδια για τα νήπια, δημιούργησε διαφορετικές διευθύνσεις για τους πελάτες που ανησυχούν ώστε να μπορούν να επικοινωνούν μαζί του σε διάφορες χώρες, κυρίως στη Γαλλία και τον Καναδά.

Πηγή: ΑΠΕ-ΜΠΕ

Δείτε πως γίνεται η επίθεση στους servers των Ελληνικών τραπεζών

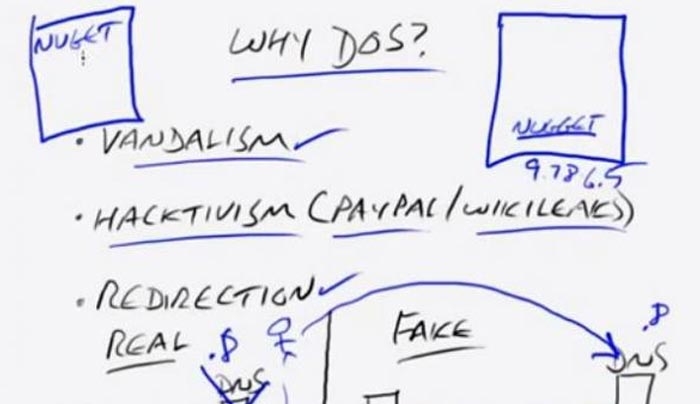

Νοέμβριος 30, 2015Επιθέσεις άρνησης εξυπηρέτησης (Df-service attack, DoS attack) σαν και αυτες που πραγματοποιούνται τις τελευταίες ημέρες στις Ελληνικές τράπεζες ονομάζονται γενικά οι επιθέσεις εναντίον ενός υπολογιστή, ή μιας υπηρεσίας που παρέχεται, οι οποίες έχουν ως σκοπό να καταστήσουν τον υπολογιστή ή την υπηρεσία ανίκανη να δεχτεί άλλες συνδέσεις και έτσι να μην μπορεί να εξυπηρετήσει άλλους πιθανούς πελάτες

Αν και ο όρος αφορά κυρίως δικτυακές υπηρεσίες, δεν περιορίζεται μόνο σε αυτές αλλά αναφέρεται και σε άλλα πεδία όπως ο μικροεπεξεργαστής (CPU) όπου μία αντίστοιχη επίθεση καταναλώνει τους πόρους του μικροεπεξεργαστή.

Μέθοδοι επίθεσης

Υπάρχουν γενικά δύο μορφές αυτής της επίθεσης. Η μία είναι η επίθεση κατά την οποία η υπηρεσία αναγκάζεται να καταρρεύσει και να πρέπει να επανεκκινηθεί και η άλλη είναι η αποστολή υπερβολικά μεγάλου αριθμού ψεύτικων αιτήσεων για εξυπηρέτηση με αποτέλεσμα η υπηρεσία να μην μπορεί να εξυπηρετήσει αυτούς που πραγματικά θέλουν την υπηρεσία.

Κατανεμημένες επιθέσεις άρνησης εξυπηρέτησης

Η κυριότερη μορφή των επιθέσεων αυτών χρησιμοποιεί πολλαπλές επιθέσεις μέσω άλλων θυμάτων ή και θυτών και είναι γνωστή σαν κατανεμημένη επίθεση άρνησης εξυπηρέτησης (distributed denial-of-service attack, DDoS attack)

Ηλεκτρονική αλληλογραφία

Τέτοιου τύπου επιθέσεις μπορούν να χρησιμοποιηθούν για να αχρηστεύσουν την ηλεκτρονική σας αλληλογραφία. Για παράδειγμα μπορεί κάποιος να στήσει έναν μηχανισμό ο οποίος θα σας αποστέλλει γράμματα γεμίζοντας το γραμματοκιβώτιό σας και απαγορεύοντας, με αυτόν τον τρόπο, την παραλαβή της αλληλογραφίας από αυτούς που περιμένετε

enikonomia.gr

«Συναγερμός» στις Αρχές: 15.000 Έλληνες «θύματα» ηλεκτρονικής επίθεσης

Αύγουστος 06, 2015Σύμφωνα με όσα αποκαλύπτει το ρεπορτάζ της εφημερίδας «Ελεύθερος Τύπος» η Εθνική Αρχή Αντιμετώπισης Ηλεκτρονικών Επιθέσεων (Εθνικό CERT) που υπάγεται στην Εθνική Υπηρεσία Πληροφοριών (ΕΥΠ) ερευνά μυστηριώδη υπόθεση υποκλοπής προσωπικών δεδομένων από περίπου 15.000 Ελληνες.

Ανάμεσα στα θύματα, όπως σημειώνει η εφημερίδα, βρίσκονται επιχειρηματίες και πρόσωπα «ειδικού ενδιαφέροντος», οι οποίοι δέχτηκαν ηλεκτρονική επίθεση από «μετρ» του είδους με αποτέλεσμα να κλαπούν τα στοιχεία τους χωρίς να καταλάβουν το παραμικρό.

«Οι δράστες υπέκλεψαν 15.000 διαφορετικά πιστοποιητικά ασφαλείας που αφορούν σε e-mails πολιτών», σχολιάζεται.

Κατόπιν, δημοσίευαν τα ευαίσθητα προσωπικά δεδομένα στο ίντερνετ με σκοπό να τα «κάψουν», δηλαδή να τα αχρηστεύσουν.

«Πρόκεται για μια υπόθεση που μπορεί να έχει πολλές προεκτάσεις όσον αφορά στο κίνητρο των δραστών», εξηγεί αρμόδια πηγή στην εφημερίδα.

Αυτό που ερευνάται είναι το κατά πόσο τα δεδομένα που υποκλάπηκαν μπορούν να χρησιμοποιηθούν με οποιονδήποτε τρόπο κατά της εθνικής ασφάλειας, επισημαίνεται στο ρεπορτάζ.

Ενδεικτικό της σοβαρότητας που δίνεται στην υπόθεση είναι ο χειρισμός της από την ΕΥΠ. Τα στελέχη που έχουν αναλάβει το θέμα επιδιώκουν απόλυτη «στεγανότητα» στις έρευνες.

Το δημοσίευμα καταλήγει αναφέροντας ότι οι ελληνικές αρχές συνεργάζονται με ξένες υπηρεσίες που κάνουν ανάλογες έρευνες.

Κυβερνοεπίθεση στο Yπουργείο Εσωτερικών

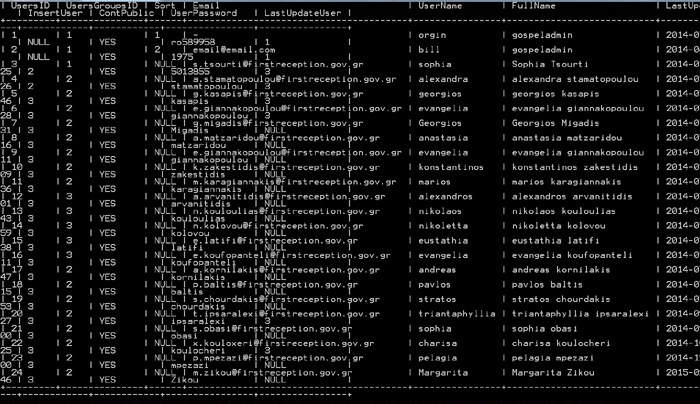

Μάιος 29, 2015Συναγερμός επικρατεί από το μεσημέρι στην Υπηρεσία Πρώτης Υποδοχής του Υπουργείου Εσωτερικών μετά την ανακοίνωση της ομάδας χάκερ «Greek Electronic Army» ότι εισέβαλε στην database του πληροφοριακού τους συστήματος.

Όπως οι χάκερ δημοσίευσαν στη σελίδα τους στο Facebook, κατάφεραν να αποκτήσουν κωδικούς εισόδων υπαλλήλων του Yπουργείου. Mάλιστα, ανήρτησαν φωτογραφίες προς απόδειξη της δράσης τους.

(Οι κωδικοί υπαλλήλων που δημοσίευσαν προς απόδειξη οι χάκερ)

Σύμφωνα με ασφαλείς πληροφορίες του zougla.gr, από το Υπουργείο ενημερώθηκε άμεσα η εταιρεία που έχει αναλάβει τη διαχείριση της ιστοσελίδας της υπηρεσίας και αυτήν την ώρα προχωρούν σε ενέργειες έτσι ώστε να θωρακίσουν την ασφάλεια του συστήματος. Παράλληλα αντικαταστάθηκαν άμεσα όλοι οι κωδικοί των email των υπαλλήλων, ενώ γίνεται και έλεγχος σε πληροφοριακά συστήματα άλλων ιστοσελίδων του Υπουργείου.

Ενημερώθηκε η Δίωξη Ηλεκτρονικού Εγκλήματος η οποία αναλαμβάνει δράσηΤο απόγευμα ενημερώθηκε η εισαγγελία, αλλά και η Δίωξη Ηλεκτρονικού Εγκλήματος προκειμένου να εντοπιστούν οι πρωταγωνιστές της συγκεκριμένη κυβερνοεπίθεσης. Ειδικοί στο ηλεκτρονικό έγκλημα, εξηγούν στο zougla.gr πως οι χάκερς φέρονται να εισήλθαν στο σύστημα της ιστοσελίδας του Υπουργείου μέσα από μία "τρύπα" (κενό ασφαλείας) την οποία και εντόπισαν. Στη συνέχεια κατάφεραν να αποκτήσουν πρόσβαση μάλλον σε σημαντικά δεδομένα, αφού φέρεται να απέκτησαν τους κωδικούς εισόδου υπαλλήλων στο σύστημα.

Ακόμα δεν έχει εξακριβωθεί αν οι χάκερς έχουν καταφέρει να διεισδύσουν και σε άλλα δεδομένα του Υπουργείου.

Να σημειωθεί ότι οι «Greek Electronic Army» έχουν απασχολήσει αρκετές φορές και στο παρελθόν, όπως στην υπόθεση του Βαγγέλη Γιακουμάκη όπου στοχοποίησαν κόμβους του σχολικού δικτύου σε ένδειξη διαμαρτυρίας. Όσον αφορά στην συγκεκριμένη κυβερνοεπίθεση, δημιουργούνται πολλά ερωτήματα για την ασφάλεια των κρατικών πληροφοριακών συστημάτων.

Τι αναφέρει η υπουργός Μεταναστευτικής Πολιτικής,Τασία Χριστοδουλοπούλου στο zougla.gr

Η Υπηρεσία Πρώτης Υποδοχής (Υ.Π.Υ.) είναι αυτοτελής υπηρεσία που υπάγεται απευθείας στην Αναπληρώτρια Υπουργό Εσωτερικών και Διοικητικής Ανασυγκρότησης - τομέας Μεταναστευτικής Πολιτικής. Αποστολή της Υπηρεσίας Πρώτης Υποδοχής είναι η αποτελεσματική διαχείριση των υπηκόων τρίτων χωρών που εισέρχονται παρανόμως στην χώρα. Η ηλεκτρονική μας εφημερίδα επικοινώνησε με την υπουργό Μεταναστευτικής Πολιτκής, Τασία Χριστοδουλοπούλου η οποία ανέφερε πως γίνονται όλες οι απαραίτητες ενέργειες προκειμένου να θωρακιστεί η ασφάλεια του πληροφοριακού συστήματος.